open, read, write

orw 셸코드는 파일을 열고, 읽은 뒤 화면에 출력해주는 셀코드이다.

먼저 open, read, write syscall은 다음과 같다.

| syscall | rax | arg0 (rdi) | arg1 (rsi) | arg2 (rdx) |

| read | 0x00 | unsigned int fd | char *buf | size_t count |

| write | 0x01 | unsigned int fd | const char *buf | size_t count |

| open | 0x02` | const char *filename | int flags | umode_t mode |

해당 syscall을 사용하여 파일을 열고 읽고 출력하는 어셈블리 코드다.

push 0x67

mov rax, 0x616c662f706d742f

push rax

mov rdi, rsp ; rdi = "/tmp/flag"

xor rsi, rsi ; rsi = 0 ; RD_ONLY

xor rdx, rdx ; rdx = 0

mov rax, 2 ; rax = 2 ; syscall_open

syscall ; open("/tmp/flag", RD_ONLY, NULL)

mov rdi, rax ; rdi = fd

mov rsi, rsp

sub rsi, 0x30 ; rsi = rsp-0x30 ; buf

mov rdx, 0x30 ; rdx = 0x30 ; len

mov rax, 0x0 ; rax = 0 ; syscall_read

syscall ; read(fd, buf, 0x30)

mov rdi, 1 ; rdi = 1 ; fd = stdout

mov rax, 0x1 ; rax = 1 ; syscall_write

syscall ; write(fd, buf, 0x30)

코드 분석

한줄 한줄 살펴보자.

push 0x67

mov rax, 0x616c662f706d742f

push rax스택에는 8 바이트 단위로만 값을 push할 수 있으므로, “/tmp/flag”라는 문자열을 쪼개서 push 한다.

스택에 먼저 0x67( ASCII 코드로 'g')를 push하고, rax 레지스터에 남은 문자열을 저장한 뒤, 해당 레지스터를 스텍에 push 한다.

결과적으로 스택에 “/tmp/flag”라는 문자열이 저장된다.

mov rdi, rsprsp 레지트터는 현재 스택 포인터를 가르킨다.

현재 스택에 저장된 문자열의 주소가 rdi 레지스터에 저장된다.

xor rsi, rsi

xor rdx, rdxxor 연산자는 두 오퍼랜드가 같을 때 0을 반환하므로, rsi 레지스터를 0으로 만든다.

rsi를 0으로 설정하여 O_RDONLY (파일 읽기 전용) 플래그를 설정한다.

rdx는 open syscall에서 사용되지 않으므로 0으로 설정한다.

mov rax, 2

syscallrax에 2를 저장합니다. 2는 syscall 번호로, 파일을 여는 open 호출에 해당한다.

시스템호출을 실행하여 open("/tmp/flag", O_RDONLY, NULL) 호출이 실행된다.

열린 파일의 파일 디스크립터가 rax에 반환된다.

mov rdi, rax

mov rsi, rsprax에 반환된 파일 디스크립터를 rdi로 옮긴다. 이제 rdi는 read 시스템호출에서 파일 디스크립터로 사용된다.

그리고 현재 스택 포인터(rsp)를 rsi에 저장한다.

sub rsi, 0x30

mov rdx, 0x30rsi를 0x30(48)만큼 감소시켜 메모리 공간을 확보한다. 이 공간을 파일 데이터를 저장할 버퍼 역할을 한다.

rdx에 0x30을 저장한다. 이는 읽어올 바이트 수를 나타낸다.

mov rax, 0x0

syscallrax에 0을 저장한다. 0은 read 시스템호출에 해당한다.

시스템 호출을 실행한다.( read(fd, buf, 48)) 이 호출은 rdi의 파일 디스크립터에서 rsi가 가리키는 버퍼 48 byte를 읽는다.

mov rdi, 1

mov rax, 0x1

syscallrdi에 1을 저장한다. 1은 표준 출력(stdout)을 나타내는 파일 디스크립터이다.

rax에 1을 저장한다. 1은 write 시스템호출에 해당한다.

시스템호출을 실행한다.(write(1, buf, 48)) 이 호출은 rsi가 가리키는 버퍼에 있는 48byte를 표준 출력으로 출력한다.

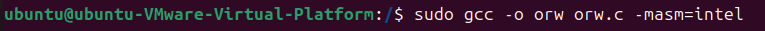

셸코드 컴파일

운영체제는 실행 가능한 파일의 형식을 규정하고 있다.(윈도우-PE, 리눅스-ELF)

ELF는 헤더와 코드 그리고 기타 데이터로 구성되어 있다.

위 셸코드 orw.S는 ELF 형식이 아니므로 리눅스에서 실행될 수 없다.

gcc 컴파일을 통해 위 코드를 ELF 형식으로 변형하자.

스켈레톤 코드(핵심 내용이 비어있는, 기본 구조만 갖춘 코드)를 C언어로 작성하고, 거기에 셸코드를 탑재하는 방법을 사용한다. 스켈레톤 코드는 다음과 같다.

// File name: sh-skeleton.c

// Compile Option: gcc -o sh-skeleton sh-skeleton.c -masm=intel

__asm__(

".global run_sh\n"

"run_sh:\n"

"Input your shellcode here.\n"

"Each line of your shellcode should be\n"

"seperated by '\n'\n"

"xor rdi, rdi # rdi = 0\n"

"mov rax, 0x3c # rax = sys_exit\n"

"syscall # exit(0)");

void run_sh();

int main() { run_sh(); }

위 스켈레톤 코드에 미리 작성해둔 셸코드를 채운다.

// File name: orw.c

// Compile: gcc -o orw orw.c -masm=intel

__asm__(

".global run_sh\n"

"run_sh:\n"

"push 0x67\n"

"mov rax, 0x616c662f706d742f \n"

"push rax\n"

"mov rdi, rsp # rdi = '/tmp/flag'\n"

"xor rsi, rsi # rsi = 0 ; RD_ONLY\n"

"xor rdx, rdx # rdx = 0\n"

"mov rax, 2 # rax = 2 ; syscall_open\n"

"syscall # open('/tmp/flag', RD_ONLY, NULL)\n"

"\n"

"mov rdi, rax # rdi = fd\n"

"mov rsi, rsp\n"

"sub rsi, 0x30 # rsi = rsp-0x30 ; buf\n"

"mov rdx, 0x30 # rdx = 0x30 ; len\n"

"mov rax, 0x0 # rax = 0 ; syscall_read\n"

"syscall # read(fd, buf, 0x30)\n"

"\n"

"mov rdi, 1 # rdi = 1 ; fd = stdout\n"

"mov rax, 0x1 # rax = 1 ; syscall_write\n"

"syscall # write(fd, buf, 0x30)\n"

"\n"

"xor rdi, rdi # rdi = 0\n"

"mov rax, 0x3c # rax = sys_exit\n"

"syscall # exit(0)");

void run_sh();

int main() { run_sh(); }

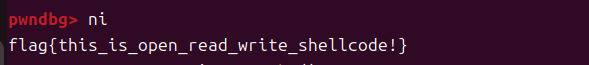

셸코드 실행

셸코드 실행 전에 /tmp/flag 파일을 생성한다.

orw.c 파일을 작성하고, 컴파일한다.

컴파일한 orw를 실행하면 /tmp/flag 파일의 내용이 출력된다.

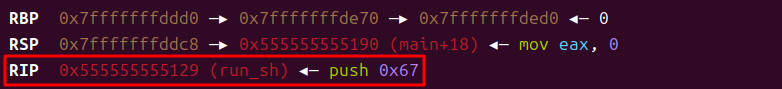

셸코드 디버깅

디버깅을 통해 셸코드의 동작을 자세히 분석해보자.

gdb로 orw를 열고, run_sh()에 브레이크 포인트를 설정한다.

run_sh()의 시작 부분까지 코드를 실행시킨다.

rip 레지스터에 브레이크 포인트가 저장된 것을 확인할 수 있다.

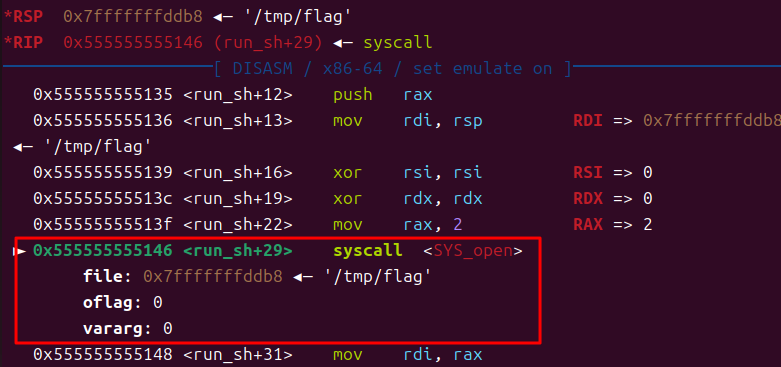

첫번째 syscall이 위치한 ' run_sh+29'를 브레이크 포인트로 설정한 후에 실행한다.

open(“/tmp/flag”, O_RDONLY, NULL);가 실행됨을 확인할 수 있다.

ni(next instruction) 명령어로 syscall을 실행하면, open 시스템호출을 수행한 결과로 /tmp/flag의 fd(3)가 rax에 저장된다.

(fd(3)는 특정 파일이나 자원에 대한 열린 파일 디스크립터를 의미)

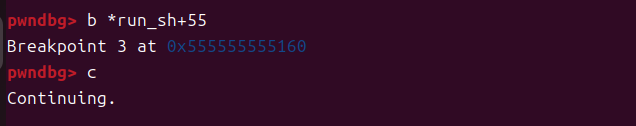

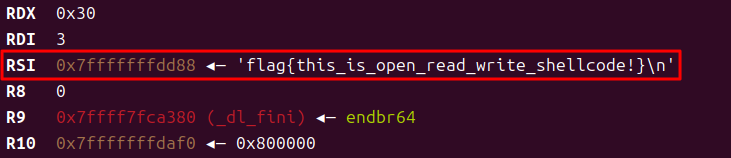

위 과정과 동일하게 두 번째 syscall(read)이 위치한 run_sh+55에 브레이크 포인트를 설정한다.

fd(3)에서 데이터를 0x30바이트만큼 읽어서 0x7fffffffdd88에 저장하는 것을 확인할 수 있다.

ni 명령어로 syscall(read)을 실행한다.

파일의 내용이 0x7fffffffdd88 에 저장되었음을 알 수 있다.

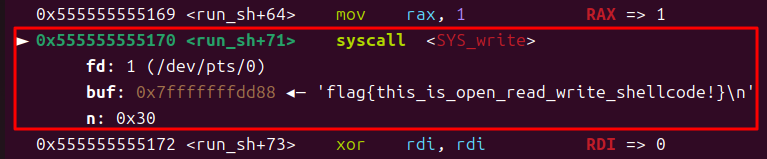

마지막으로 'run_sh+71'에 브레이크 포인트를 걸어서 write 시스템호출을 살펴보자.

ni 명령어를 사용해서 syscall 을 실행시키면 파일 내용이 출력된다.

초기화되지 않은 메모리 영역 사용

/tmp/flag의 데이터 외에 알 수 없는 문자열이 출력되는 경우가 있는데, 이는 초기화되지 않은 메모리 영역 사용에 의한 것이다.

$ ./orw

flag{this_is_open_read_write_shellcode!}

&��U

- 초기화되지 않은 메모리란, 메모리가 할당되었지만 그 내용이 설정되지 않은 상태를 말한다. 할당된 메모리는 이전에 사용된 값(가비지 값)을 포함할 수 있다.

- 이러한 메모리는 프로그래머가 변수에 명시적으로 값을 할당하지 않은 경우 발생할 수 있다. 예를 들어, 자동 변수(로컬 변수)는 명시적으로 초기화되지 않으면 가비지 값을 가지게 된다.

- 보안 문제: 공격자가 초기화되지 않은 메모리의 내용을 악용할 수 있으며, 이로 인해 정보 유출이나 프로그램 오작동을 유도할 수 있다. 쓰레기 값은 어셈블리 코드의 주소나 어떤 메모리의 주소일 수 있으며, 이런 중요한 값을 유출해 내는 작업을 메모리 릭(Memory Leak)이라고 한다.

https://fight-hacker.tistory.com/2

[드림핵] execve 셸코드 (Shellcode)

셸(Shell)은 운영체제에 명령을 내리기 위한 사용자 인터페이스로, 운영체제의 핵심 기능을 담당하는 커널(Kernel)과 대비됩니다. 셸을 획득하면 시스템을 제어할 수 있어, 해킹에서 셸 획득은 성공

fight-hacker.tistory.com

참고 - 드림핵( System Hacking )

'시스템 해킹 > 학습' 카테고리의 다른 글

| [시스템] 스택 카나리 분석(Canary) (0) | 2025.01.02 |

|---|---|

| [시스템] (스택) 버퍼 오버플로우 (0) | 2024.08.26 |

| [시스템] 함수 호출 규약 (SYSV) (0) | 2024.08.22 |

| [시스템] 바이트 코드 쉘 코드 만들기 (objdump) (0) | 2024.08.20 |

| [시스템] execve 셸코드 (Shellcode) (0) | 2024.08.20 |